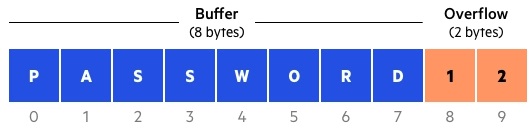

C'est quoi une attaque buffer overflow (dépassement de tampon) - Portail informatique et sécurité du web (poinseweb)

Débordement De La Mémoire Tampon, Exploiter, Débordement Dentier PNG - Débordement De La Mémoire Tampon, Exploiter, Débordement Dentier transparentes | PNG gratuit

Protocole RTP : comment un dépassement de tampon aurait pu permettre une prise de contrôle de votre téléphone ! – Sophos News

Dépassement de Tampon: Informatique, Bug informatique, Processus, Politique de sécurité, Pirate informatique, Vulnérabilité (informatique), PaX, Executable space protection : Miller, Frederic P., Vandome, Agnes F., McBrewster, John: Amazon.es: Libros

![Attaques par débordement de tampon [Tutoriel] | Ping Identity Attaques par débordement de tampon [Tutoriel] | Ping Identity](https://www.pingidentity.com/content/dam/picr/og/assets/misc/cf/fr/buffer-overflow-attacks-FR-OG.png)